Криптография и герои исходного кода. Как игры защищались от пиратов

Всемирный день компьютерных игр, который отмечается 14 декабря, — отличный повод вспомнить, как криптографические технологии оказались неразрывно связаны с историей гейминга. Именно компьютерные игры стали первой областью, вызвавшей живой интерес у пиратов, и именно для них были разработаны самые остроумные методы защиты от нелегального копирования.

Искажения на дискете и первые «кряки»

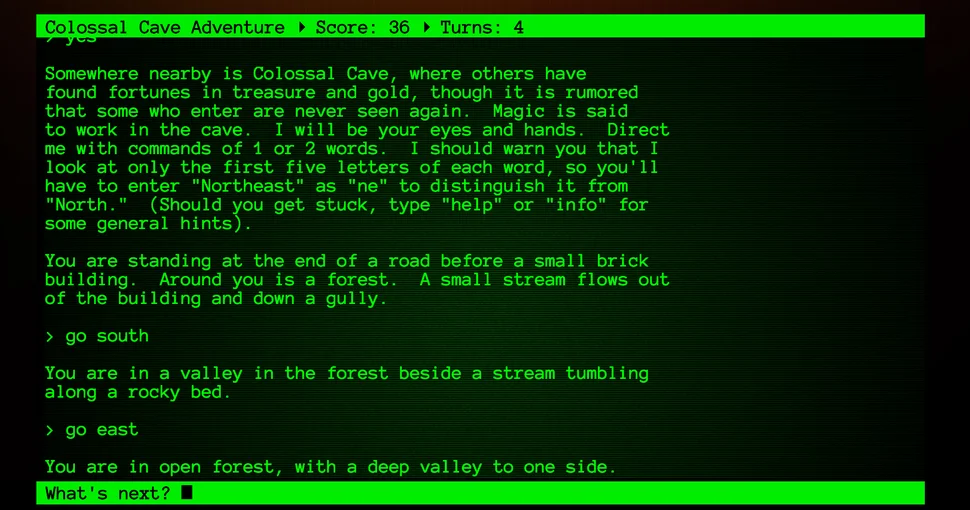

Проблема нелегального копирования стала очевидной с появлением персональных компьютеров в 1970-х годах. Уже к концу десятилетия разработчики стали активно работать над методами защиты своего программного обеспечения. Один из первых примеров защиты от копирования был разработан в Microsoft для текстовой игры Colossal Cave Adventure, портированной в 1979 году. Эта игра, записанная на дискету, не поддавалась копированию благодаря искажению расположения дорожек: вместо стандартной нумерации использовалась неправильная, а самая первая дорожка содержала таблицу замены этих номеров. Попытка скопировать игру стандартными программами приводила к тому, что система считала дискету испорченной. Однако меньше чем через год эта система была взломана австралийцем Ником Эндрюсом, который создал небольшую программу для исправления номеров дорожек — это был первый пример «кряка» (от англ. to crack — «раскалывать»).

Второе рождение шифровальных дисков

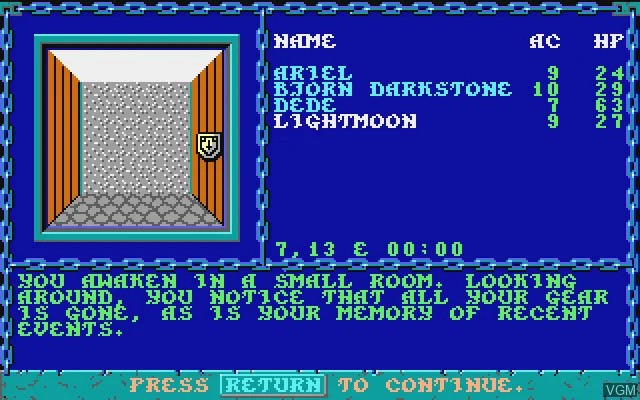

Именно разработчики игр оказались самыми креативными в поиске методов защиты. Помимо цифровых методов, вторую жизнь получил шифровальный диск — инструмент, который еще в 1466 году описал Леон Баттиста Альберти. В играх по вселенной Dungeons & Dragons, например в Pool of Radiance (1988) и Curse of the Azure Bonds (1989), для защиты от копирования использовались физические шифровальные диски. На них вместо латинских букв наносились руны эльфийского алфавита (Эспруара) и дварфского (Детека). Во время загрузки игры на экране появлялись символы, и игрок должен был использовать свой физический шифровальный диск, чтобы через специальные окошки найти соответствующее кодовое слово на английском языке. Если игрок трижды вводил неверный «перевод», игра автоматически завершалась. Для усложнения взлома некоторые разработчики делали символы цветными или использовали полупрозрачные пленки, которые было невозможно скопировать на черно-белом ксероксе.

Иногда эти криптографические устройства даже становились частью геймплея. Например, в игре Neuromancer (1988) диск требовался не для входа, а для взлома внутриигровых компьютерных терминалов, без чего было невозможно продвинуться по сюжету. А в Rocket Ranger (1988) он использовался для расчета необходимого количества топлива.

Цифровые ловушки и FADE-метод

С развитием технологий разработчики стали применять более изощренные цифровые методы защиты. Чтобы проверить, не был ли изменен код программы (например, удален код проверки лицензии), в него встраивалась проверка хэш-суммы, или контрольной суммы. Хеш-сумма — это уникальное шестнадцатеричное число, которое генерируется с помощью криптографического алгоритма: любое изменение даже одного бита в файле приводит к полному изменению всей суммы, что позволяет подтвердить целостность кода. В некоторых играх подобные проверки остроумно прятались в нескольких местах, или хэш-функция становилась одной из важных констант игровой физики. Игра «понимала», что взломана, но не сразу сообщала об этом.

Известным примером является метод под названием FADE, впервые примененный в игре Operation Flashpoint: Cold War Crisis. Если программа обнаруживала взлом, игровой процесс постепенно ухудшался: снижалась точность стрельбы, возрастало число врагов, искажалось изображение, делая прохождение в конечном счете невозможным. Во взломанной версии Sid Meier’s Pirates! сложность игры многократно увеличивалась, а в нелегально скопированной Alan Wake у главного персонажа появлялась характерная пиратская повязка на глазу.

Таким образом, на протяжении всей истории компьютерных игр различные криптографические методы оставались ключевым инструментом в непрекращающемся противостоянии разработчиков и пиратов.

Подробнее узнать о том, как коды, шифры и хитроумные механизмы защищали секреты на протяжении веков, можно в Музее криптографии.